spring-security-集成

Spring Security 一句话概述:一组 filter 过滤器链组成的权限认证。

加入依赖

spring boot maven依赖:

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-security</artifactId>

</dependency>

在只加入默认依赖的情况下,启动项目时,会打印如下的一串密码:

Using generated security password: 96a44bc2-127c-474b-83d7-b6cfbfdff494

访问项目的其中一个路径,如:http://localhost:8080/login/index,如弹出spring-security默认的表单登录,输入默认用户名:user,

密码:上述控制台打印的密码后,才成功进入路径。认证成功后会使用session维持登录状态。

添加 Spring Security 依赖后,实际触发了两件事,一时将系统中所有的连接服务都保护起来, 再就是会有默认配置 form 表单认证。

基本原理

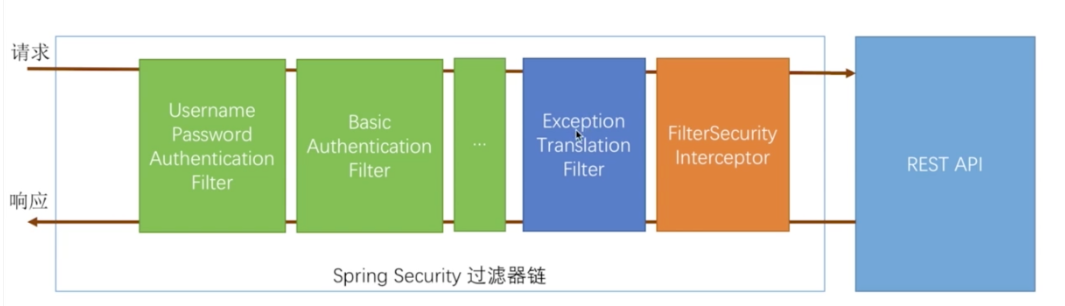

spring security的工作流程图如下:

绿色认证方式可以配置, 橘黄色和蓝色的位置不可更改。

Security 有两种认证方式:

- httpbasic

- formLogin 默认的,如上边那种方式

同样,Security 也提供两种过滤器类:

- UsernamePasswordAuthenticationFilter 表示表单登陆过滤器

- BasicAuthenticationFilter 表示 httpbaic 方式登陆过滤器

图中橙色的 FilterSecurityInterceptor 是最终的过滤器,它会决定当前的请求可不可以访问Controller,判断规则放在这个里面。当不通过时会把异常 抛给在这个过滤器的前面的 ExceptionTranslationFilter 过滤器。ExceptionTranslationFilter 接收到异常信息时,将跳转页面引导用户进行认证, 如上方所示的用户登陆界面。

自定义认证逻辑

实际开发中是不可能使用上方 Spring Security 默认的这种方式的,如何去覆盖掉 Spring Security 默认的配置呢? 创建SpringSecurity自定义配置类:WebSecurityConfig.java:

@Slf4j

@Configuration

@EnableGlobalMethodSecurity(prePostEnabled=true)

public class WebSecurityConfig extends WebSecurityConfigurerAdapter {

@Override

protected void configure(HttpSecurity http) throws Exception {

ExpressionUrlAuthorizationConfigurer<HttpSecurity>.ExpressionInterceptUrlRegistry registry = http

.authorizeRequests();

registry.and()

表单登录方式

.formLogin()

.permitAll()

.and()

.logout()

.permitAll()

.and()

.authorizeRequests()

任何请求

.anyRequest()

需要身份认证

.authenticated()

.and()

关闭跨站请求防护

.csrf().disable()

前后端分离采用JWT 不需要session

.sessionManagement().sessionCreationPolicy(SessionCreationPolicy.STATELESS)

}

}

自定义用户认证逻辑需要了解三步:

- 处理用户信息获取逻辑

- 处理用户校验逻辑

- 处理密码加密解密

接下来我们来看一下这三步,然后实现自定义登陆:

处理用户信息获取逻辑

Spring Security 中用户信息获取逻辑是封装在UserDetailService接口中的,代码如下:

public interface UserDetailsService {

UserDetails loadUserByUsername(String username) throws UsernameNotFoundException;

}

这个接口中只有一个方法,loadUserByUsername(), 该接收一个 String 类型的 username 参数,然后返回一个 UserDetails 的对象。 那么这个方法到底是干啥的呢? 通过前台用户输入的用户名,然后去数据库存储中获取对应的用户信息,然后封装在 UserDetail 实现类里面。

UserDetail 返回以后,Spring Srcurity 会拿着用户信息去做校验,如果校验通过了,就会把用户放在 session 里面,否则, 抛出 UsernameNotFoundException 异常,Spring Security 捕获后做出相应的提示信息。下面我们自己去实现 UserDetailsService。

@Component

public class UserDetailsServiceImpl implements UserDetailsService {

/**

* 从数据库中获取用户信息,返回一个 UserDetails 对象,

* @param username

* @return

* @throws UsernameNotFoundException

*/

@Override

public UserDetails loadUserByUsername(String username) throws UsernameNotFoundException {

//通过用户名获取用户,这里可以从DB中取。

User user = new User("colossumer","{noop}123456",1);

//将 user 对象转化为 UserDetails 对象

return new SecurityUserDetails(user);

}

}

上面例子中,我们对UserDetails也进行了自定义,如下:

public class SecurityUserDetails extends User implements UserDetails {

@Override

public Collection<? extends GrantedAuthority> getAuthorities() {

return AuthorityUtils.commaSeparatedStringToAuthorityList("admin");

}

public SecurityUserDetails(User user) {

if (user != null) {

this.setUsername(user.getUsername());

this.setPassword(user.getPassword());

this.setStatus(user.getStatus());

}

}

@Override

public String getPassword() {

return super.getPassword();

}

@Override

public String getUsername() {

return super.getUsername();

}

/**

* 账号是否过期

* @return

*/

@Override

public boolean isAccountNonExpired() {

return true;

}

@Override

public boolean isAccountNonLocked() {

return true;

}

@Override

public boolean isCredentialsNonExpired() {

return true;

}

@Override

public boolean isEnabled() {

return true;

}

}

重新登录后,就可以使用colossumer/123456进行登录了正常登录了。

处理用户校验逻辑

用户校验逻辑主要是在UserDetails实现类的方法中,如上节中的SecurityUserDetails类,控制账号是否锁定,是否过期等逻辑。

处理加密解密

处理密码的加密在配置类中进行,如下:

@Autowired

private UserDetailsServiceImpl userDetailsService;

@Override

protected void configure(AuthenticationManagerBuilder auth) throws Exception {

auth.userDetailsService(userDetailsService).passwordEncoder(new BCryptPasswordEncoder());//加密

}

配置了这个 configure 方法以后,从前端传递过来的密码就会被加密,所以从数据库查询到的密码必须是经过加密的,而这个过程都是在用户注册的时候进行加密的。